中级软件设计师2012下半年上午试题

中级软件设计师2012下半年上午试题1、在CPU中,______不仅要保证指令的正确执行,还要能够处理异常事件。 A.运算器B.控制器C.寄存器组D.内部总线2、循环冗余校验码(CRC.利用生成多项式进行编码。设数据位为k位,校验位为r位,则CRC码的格式为______。 A.k个数据位之后跟r个校验位B.r个校验位之后跟k个数据位 C.r个校验位随机加入k个数据位中D.r个校验位等间隔地加入k个数据位中3、以下关于数的定点表示和浮点表示的叙述中,不正确的是______。 A.定点表示法表示的数(称为定点数)常分为定点整数和定点小数两种 B.定点表示法中,小数点需要占用一个存储位 ...

相关推荐

-

网络营销技巧分享VIP免费

2025-02-28 11

2025-02-28 11 -

最系统销售培训资料VIP免费

2025-02-28 8

2025-02-28 8 -

最系统的房地产销售培训资料VIP免费

2025-02-28 9

2025-02-28 9 -

资深业务人员的谈判技巧VIP免费

2025-02-28 7

2025-02-28 7 -

珠宝终端店销售培训VIP免费

2025-02-28 8

2025-02-28 8 -

中国移动客服亲和力电话营销培训VIP免费

2025-02-28 7

2025-02-28 7 -

医药代表专业销售技巧培训VIP免费

2025-02-28 6

2025-02-28 6 -

医药代表销售技巧高级培训VIP免费

2025-02-28 9

2025-02-28 9 -

医药代表培训宝典(最新)VIP免费

2025-02-28 9

2025-02-28 9 -

新入职大学生培训方案全套VIP免费

2025-02-28 9

2025-02-28 9

作者详情

相关内容

-

淘宝直播红人经纪合同-9页

分类:人力资源/企业管理

时间:2025-06-11

标签:无

格式:DOC

价格:10 玖币

-

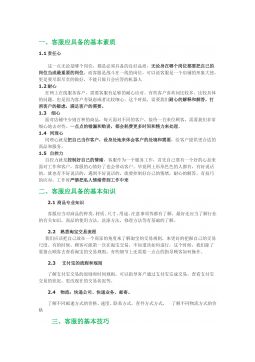

淘宝在线客服培训资料【精华整理版】-10页

分类:人力资源/企业管理

时间:2025-06-11

标签:无

格式:DOC

价格:10 玖币

-

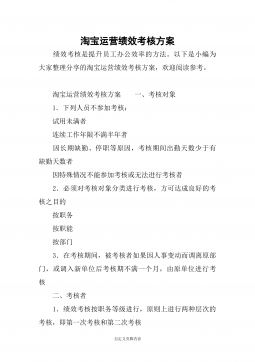

淘宝运营绩效考核方案-8页

分类:人力资源/企业管理

时间:2025-06-11

标签:无

格式:DOCX

价格:10 玖币

-

淘宝运营方案-11页

分类:人力资源/企业管理

时间:2025-06-11

标签:无

格式:DOCX

价格:10 玖币

-

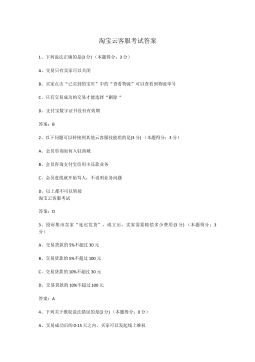

淘宝云客服考试答案-7页

分类:人力资源/企业管理

时间:2025-06-11

标签:无

格式:DOCX

价格:10 玖币

渝公网安备50010702506394

渝公网安备50010702506394